Configuración de inteligencia de amenazas, parte 3 (Grafana)

Esta será la última sección de esta serie Threat Intel por ahora… A lo largo de este recorrido, hemos configurado varios sistemas (PFSense, Graylog y ahora Grafana) para recrear un entorno sólido similar a un centro de operaciones de seguridad (SOC) en su laboratorio doméstico mediante software de código abierto. Nuestro objetivo final es crear un ecosistema en el que pueda analizar sin problemas el tráfico de la red y visualizar los datos de los registros ingeridos mientras buscamos implementar más servicios en nuestro laboratorio.

En esta publicación, exploraremos cómo importar un panel que he actualizado con el tiempo para resumir rápidamente los eventos de firewall e IDS durante un momento determinado. Me gustaría expresar mi gratitud a jenniferhatches por crear inicialmente el panel en 2020 utilizando Elasticsearch como fuente de datos. Desde entonces, Elasticsearch ha experimentado un cambio de licencia, lo que llevó a AWS a bifurcar Elasticsearch y crear su versión del software, llamada OpenSearch. OpenSearch es un proyecto de código abierto impulsado por la comunidad que es totalmente compatible con Elasticsearch.

Si tiene ideas adicionales sobre cómo visualizar los registros de PFSense y/o Suricata, comente a continuación. ¡Colaboremos para mejorar nuestros conocimientos!

Instalación de Grafana

https://grafana.com/docs/grafana/latest/setup-grafana/installation/debian/

Estoy usando Grafana V10.2.3, lanzado en 2023, que es cuando comencé a explorar la inteligencia de amenazas. La última versión puede tener una interfaz de usuario diferente o configuraciones reorganizadas, pero los principios para configurar nuevas fuentes de datos y conectarse a un panel siguen siendo los mismos. Siga los pasos descritos en el enlace anterior para implementar una instancia de Grafana OSS. Elegí instalar Grafana en el mismo host que Graylog, lo que nos permite configurar una nueva conexión para un índice OpenSearch en modo de acceso al servidor, evitando así los posibles requisitos de uso compartido de recursos de origen cruzado (CORS).

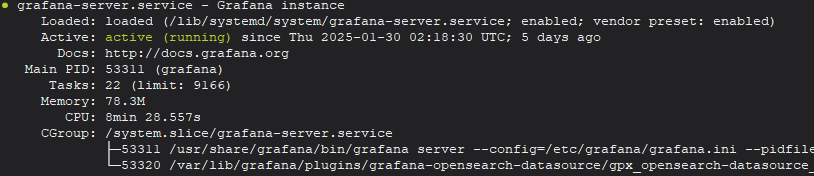

Asegúrese de iniciar el servicio después de la instalación y verificar si hay errores.

Una vez instalado, puede utilizar la siguiente información para su inicio de sesión inicial y, como práctica recomendada, cambie la contraseña de administrador predeterminada después de iniciar sesión.

Configuración de la fuente de datos

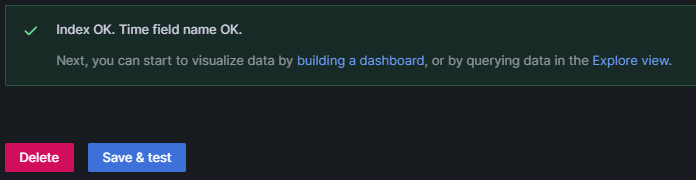

El primer paso para configurar Grafana es crear nuevas fuentes de datos, lo que le permitirá a Grafana localizar registros y realizar consultas en ellos.

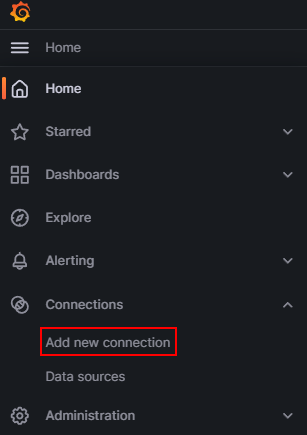

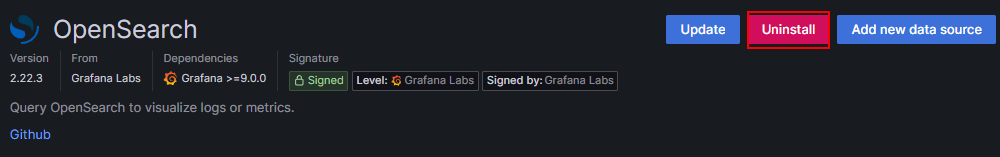

Al añadir una nueva conexión, busque OpenSearch, lo que requerirá la instalación del complemento. En mi caso, ya tengo el complemento instalado:

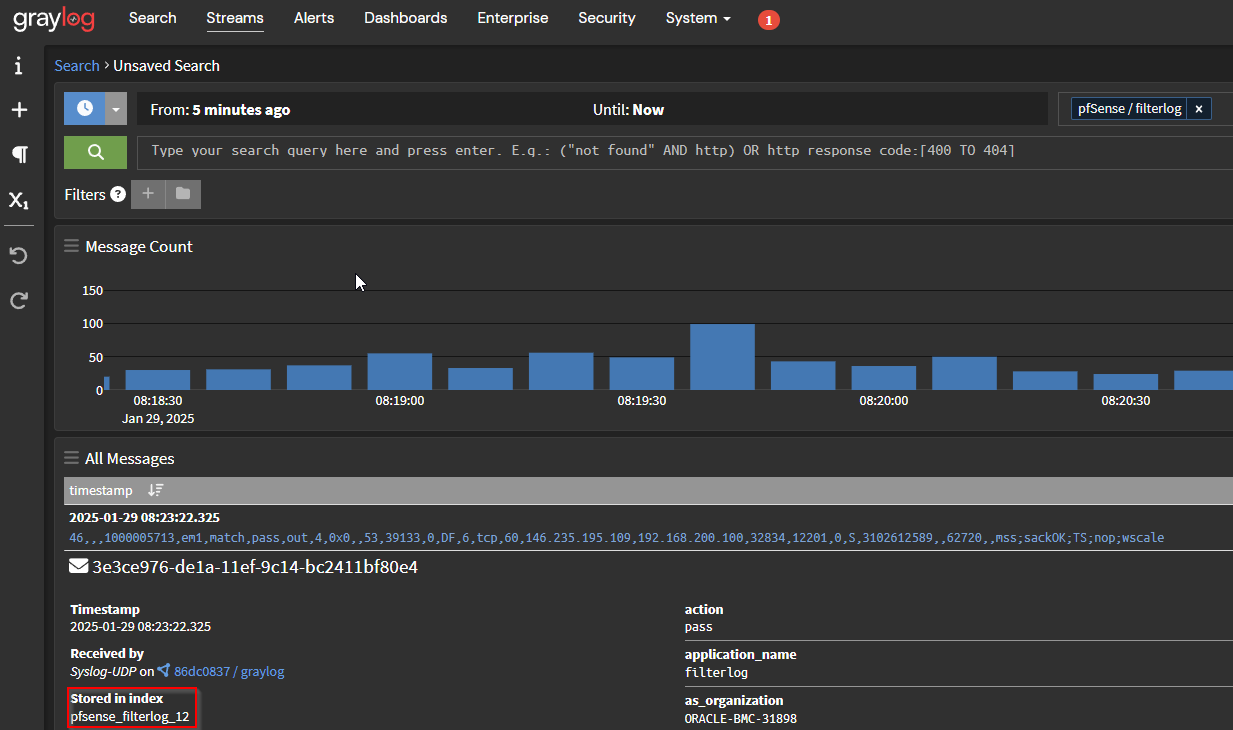

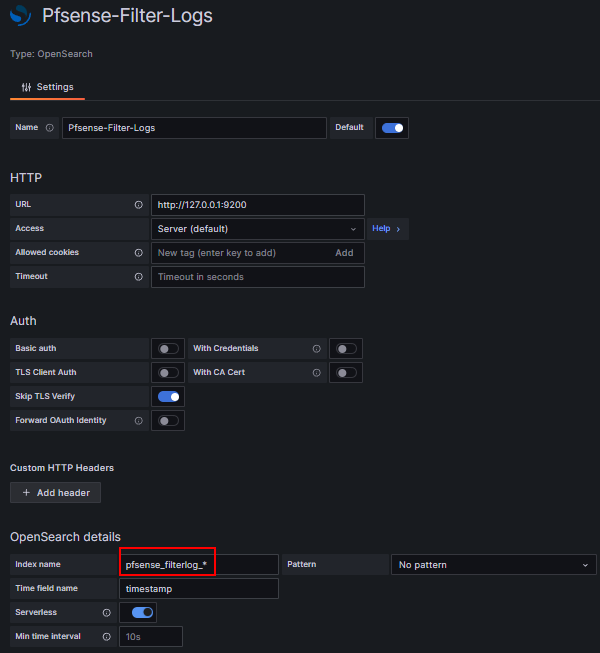

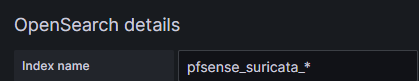

A continuación, debemos hacer referencia a cada flujo que creamos previamente en Graylog. Al ver cualquier mensaje dentro de cada flujo, podemos guardar el valor “Almacenado en el índice”, que luego se utilizará como parte de los detalles de conexión de OpenSearch al ingresar el nombre del índice. Tenga en cuenta que he incluido un asterisco (*) al final del nombre del índice para que actúe como comodín, ya que se crea un nuevo índice cada 40 días como parte del proceso de rotación de registros que establecimos anteriormente.

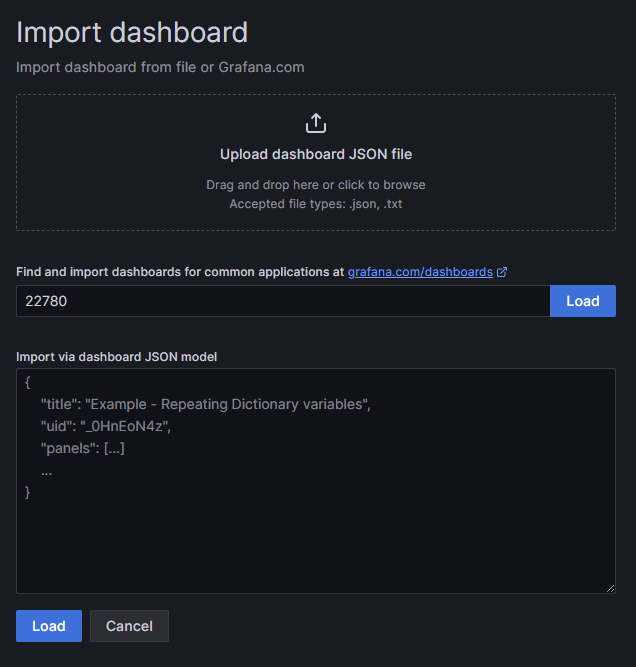

Guarde y pruebe la conexión una vez que se hayan completado los detalles de OpenSearch.

Hora del tablero de instrumentos

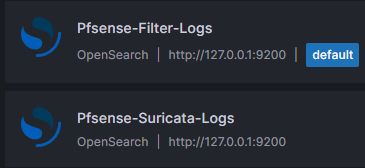

Puede utilizar cualquiera de los enlaces siguientes para descargar el panel en Grafana para su uso:

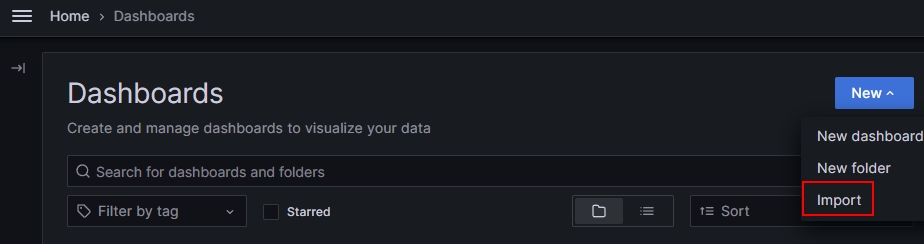

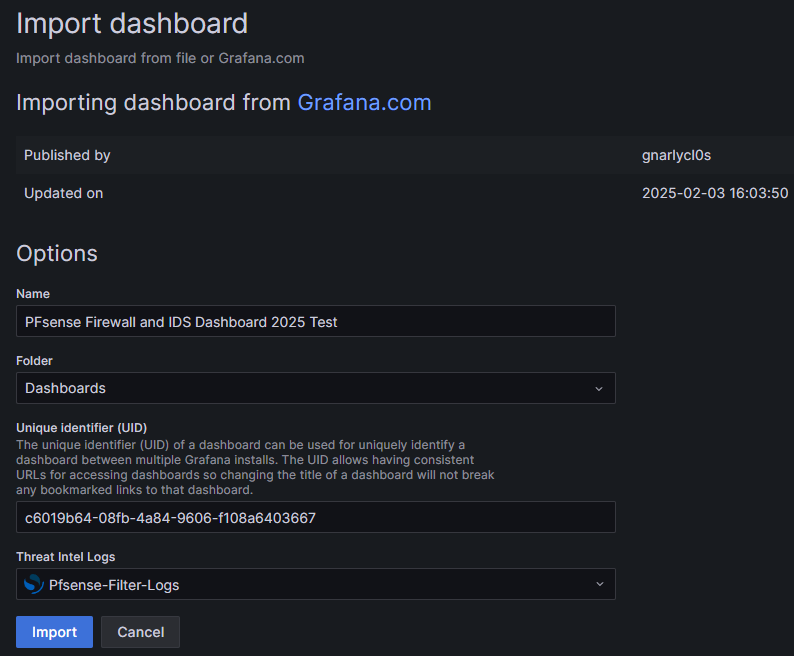

Durante el proceso de importación, se le presentarán opciones como nombrar el nuevo panel, seleccionar una carpeta donde almacenarlo y asignar una identificación única si aún no es única en su configuración. Por último, para los registros de inteligencia de amenazas, señalaremos los registros de filtro de Pfsense como punto de partida.

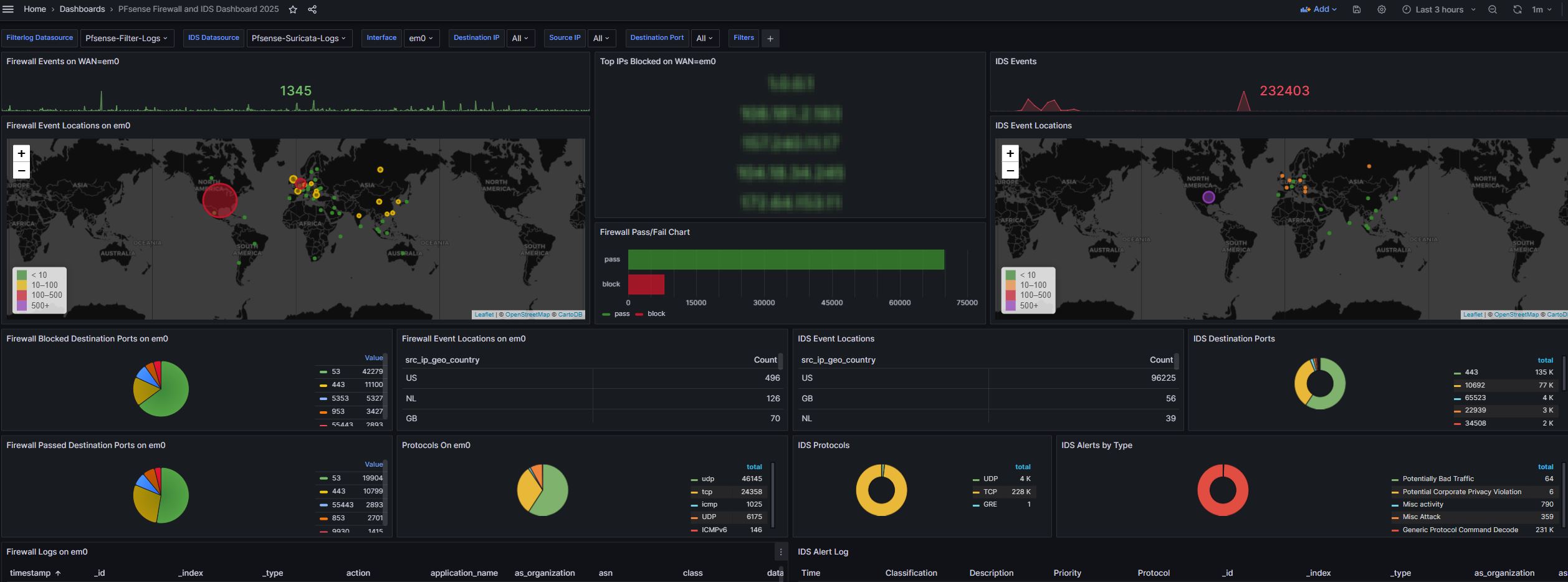

Una vez que todo esté configurado e importado correctamente, el resultado final debería ser un panel completo. En el lado izquierdo, verá las métricas de las reglas de firewall de PFSense, mientras que en el lado derecho se muestran las métricas de las alertas activadas por Suricata. Los filtros se encuentran en la parte superior del panel, lo que le permite desglosar los resultados en función de las direcciones IP de origen interesantes o las interfaces configuradas en su configuración de PFSense.